Heute gibts wieder mal einen Hostertest von mir zu lesen.

Ich habe mir den Hoster Heihachi.net (Reflink: http://cp.heihachi.net/aff.php?aff=305) unter die Lupe genommen.

Folgende Produkte habe ich getestet:

Linux Test VPS (Kostenlos)

Linux VPS Plan 1

Was mich erstmal gewundert hat, waren die niedrigen Linux VPS Preise. Auf der Website steht, dass man bei einem Linux VPS unlimited Traffic hat.

Das konnte ich nicht wirklich glauben, also schrieb ich ein Supportticket und fragte nach, ob der Traffic wirklich unlimited ist.

Eine Antwort kam von Matthias nach 20 Minuten, er sagte mir, dass es sich tatsächlich um unlimited Traffic Produkte handelt.

Das habe ich natürlich ebenfalls getestet.

So wollte ich erstmal den Linux Test VPS bestellen, doch bei der Bestellung musste ich eine Domain angeben. Ich habe nochmals den Support per Ticket angeschrieben, um 3 Uhr in der Früh.

Die Lösung für mein Problem kam 15 Minuten später von Andreas Müller. Ich war ein wenig verblüfft über die schnellen Antworten, aber auch MediaOn hatte einen schnellen Support und die Leistung war Müll.

Am nächsten Tag checkte ich meine Mails und meine VPS Daten für das VPS Panel waren in der Inbox. Die Bestellung wurde also nach etwa 13 Stunden bearbeitet.

Ich loggte mich ins Panel ein und dachte mir erstmal "nicht schlecht", man kann den VPS selbst reinstallieren, neu starten, Probleme beheben usw.

Nur leider ist das VPS Panel in englischer Sprache, was mich aber eigentlich nicht weiters stört.

Sehr gut fand ich außerdem, dass man sich auch über den Hardwarenode per SSH zum VPS verbinden konnte. Wenn das Netzwerkinterface des VPS also mal falsch konfiguriert wurde, kann man diesen Fehler schnell selbst beheben.

Ich loggte mich per SSH ein und machte einen Testdownload (http://speedtest.netcologne.de/test_1gb.bin). Die Geschwindigkeit war echt gut, der Speed schwankte zwar ein wenig, aber das war ok. Ich lud mit 8-11MB/s.

Innerhalb von 99 Sekunden hatte ich mein 1GB Testfile heruntergeladen.

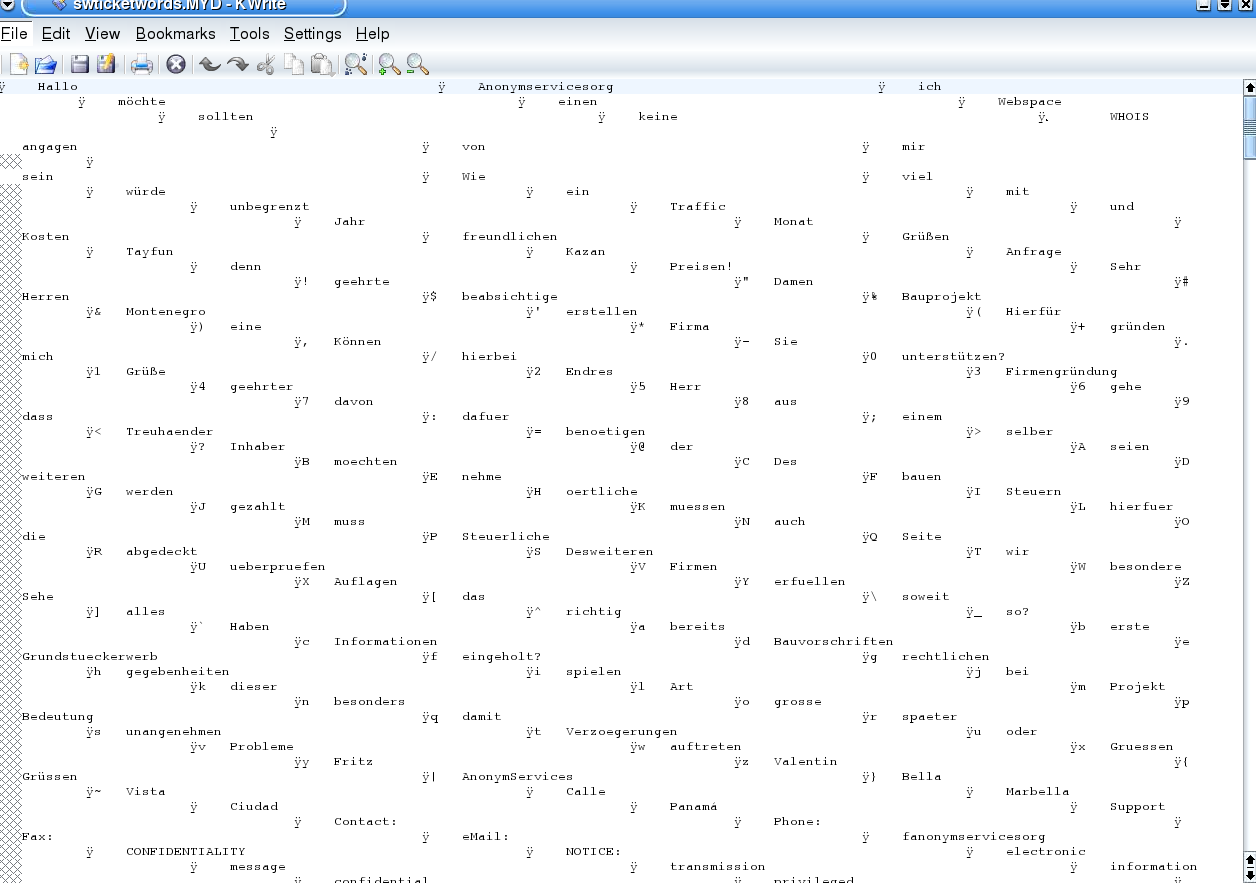

Ich installierte dann lighttpd, PHP und MySQL und installierte einen kleinen Wordpress-Blog darauf und führte einige anderen Arbeiten aus. Die Performance war die ganze Zeit gut.[root@testvps /]# wget http://speedtest.netcologne.de/test_1gb.bin

--14:30:29-- http://speedtest.netcologne.de/test_1gb.bin

Resolving speedtest.netcologne.de... 87.79.12.102, 87.79.12.103

Connecting to speedtest.netcologne.de|87.79.12.102|:80... connected.

HTTP request sent, awaiting response... 200 OK

Length: 1073741824 (1.0G) [application/octet-stream]

Saving to: `test_1gb.bin'

100%[====================================================================================================================================================================>] 1,073,741,824 11.2M/s in 99s

14:32:08 (10.3 MB/s) - `test_1gb.bin' saved [1073741824/1073741824]

Am nächsten Tag wollte ich einen openvpn Server installieren, doch TUN/TAP war leider nicht aktiviert.

Ich schrieb den Support an, es war 23 Uhr und ich machte mir nicht viel Hoffnungen auf eine Antwort.

Doch bereits 5 Minuten später war das Ticket auf "in progress", ich wartet also noch ein wenig und dachte mir, dass TUN/TAP gleich aktiviert ist.

10 Minuten später schrieb mir Tom, dass er TUN/TAP aktiviert habe und ich es bitte überprüfe solle.

TUN/TAP war tatsächlich aktiviert, ich konnte openvpn starten und es funktionierte alles.

Ich habe mich zum VPN verbunden und habe die ganze Nacht etwas heruntergeladen vom Usenet. Die Geschwindigkeit betrug durchgehend etwa 900 KB/s, ohne Proxy erreiche ich etwa 920 KB/s.

Am 3. Tag dachte ich mir, dass ich nun den VPS mal richtig ausreize. Ich installierte einen TOR Exit Node und setze ein Bandbreitenlimit von 5 MB/s (50mbit).

Der Tor Node lief etwa 5 Stunden lang mit wenig Bandbreitenauslastung, doch langsam steigerte sich die Bandbreitenauslastung. Bald waren die 50 mbit dauerhaft ausgelastet.

Ich habe mit dem Test VPS insgesamt einen Traffic von 350 GB produziert - es hat sich tatsächlich niemand beschwert.

Ich wollte mir einen Linux VPS Plan 1 kaufen, ich bestellte per cp.heihachi.net und teilten dem Support die Paysafecards per Ticket mit. Leider muss man die Paysafecards per Ticket mitteilen, ein automatisches Cashin script ist nicht vorhanden.

Nach etwa 2 Stunden wurde ich gefragt, ob ich nicht den Test VPS übernehmen wolle? Aber gerne doch schriebe ich zurück.

Nachdem die Einzahlung bearbeitet wurde (hätte etwas schneller gehen könne. Anscheinend macht nur ein Supporter die Einzahlungen), wurde mein Test VPS zum Linux VPS Plan 1 upgegraded - sogar ohne Neustart, somit war mein TOR Node gar nicht down.

Ich installierte dann noch Webbased Torrentclient auf meinen Server und lud einige Filme runter für Freunde usw., leider lief der Client nur sehr schleppend, doch TOR lief die ganze Zeit mit voller Bandbreitenauslastung.

Ich fragte beim Support nach was das sein könnte. Prompt antwortete der Support, dass ich den Webserver (ich verwendete zu diesem Zeitpunkt apache2) optimieren solle oder nginx / lighttpd versuchen soll.

Also deinstallierte ich apache2 und installierte wieder lighttpd - und tatsächlich, die Downloads funktionierten nun ausgezeichnet.

Für einige Tage verwendete ich den VPS nicht (Tor und Torrent liefen weiterhin). Ich erhielt eine Mail von Heihachi mit dem Betreff "Abuseforward".

Es kam eine Abusemail, dass ich geschützes Material verbreiten würde. Diese Mail wurde wie in der Produktbeschreibung kommentarlos an mich weitergeleitet. Ich fragte beim Support, ob ich nun irgendetwas machen solle.

Daraufhin meinte der Heihachi Support, dass dies nur eine Weiterleitung sei und kein Handlungsbedarf besteht. Das fand ich gut .. :)

Den Rest des Monats lief der VPS ebenfalls problemlos und immer mit einer vernünftigen Geschwindigkeit (ich hab ihn fast durchgehend als Proxy verwendet). Ich fragte mich, wie viel Traffic ich verwendet habe.

So loggte ich mich ins VPS Panel ein und sah folgendes:

Gut, ich dachte mir, dass es viel Traffic sein wird. Aber mit 3.5 TB habe ich nicht gerechnet. Beschwert hat sich von Heihachi tatsächlich niemand, sie standen zu ihrem "unlimited Traffic"-Versprechen.

Traffic 3549.77 GB

ZUSAMMENFASSUNG

Heihachi.net ist einer der größten deutschen bulletproof Hoster. Der Support (ich habe ihn allerdings nicht intensiv genutzt.. wozu auch ;)) war immer sehr schnell und versuchte mir weiterzuhelfen.Die Geschwindigkeit war immer sehr gut, ich habe keine Downtime mitbekommen.

Den Bestellvorgang könnte man vielleicht ein wenig vereinfachen, denn ich wusste nicht, was man bei der Domain angeben soll. Außerdem könnte man ein automatisches Cashin einführen.

Ich kann Heihachi jedem weiterempfehlen. Sollte ich mal selbst dauerhaft einen VPS benötigen, käme Heihachi definitiv in Betracht.

Man hört zwar abundzu, dass der Support nicht so freundlich sei, aber bei mir hat alles bestens geklappt und selbst in der Nacht wurde schnell geantwortet. Ich kann mir diese Aussagen nur damit erklären, dass diese Personen merkwürdige Fragen, die bereits 100x in der FAQ beschrieben wurden, stellen.

Hat jemand eine Idee, welchen Hoster ich als nächstes testen soll?